Cinzia Crostarosa

Siamo attualmente immersi in una emergenza tragicamente surreale di nome COVD-19, che ci ha catapultato gioco-forza in modalità totalizzante nel mondo cibernetico digitale, il quale per alcuni era già familiare, mentre per altri è stata una piacevole scoperta anche se difficile da affrontare dato lo scarso bagaglio di competenze digitali. L’attuale drammatica situazione, permeata della paura palpabile di morire ha costretto tutti all’isolamento fisico, per cui l’unica via d’uscita è stato l’uso massivo della tecnologia, che ci ha permesso di mantenere i contatti sociali seppur virtuali. In tale contesto le istituzioni pubbliche, come ad esempio la scuola, le attività professionali private, le aziende e le industrie hanno dovuto potenziare un campo digitale, che era ancora agli albori, che è il mondo delle piattaforme virtuali.

In tale situazione si è evidenziato a tutti i livelli il “Digital Divide”, in quanto non tutti ancora erano pronti a livello di competenze a fare questo salto epocale. Anche se già alla fine dell’anno scorso, il 13 novembre 2019, per la sicurezza digitale della nazione Italia è stata approvata in via definitiva alla Camera la legge, che introduce il perimetro di sicurezza nazionale cibernetica, che dimostra l’attenzione rivolta al tema anche a livello istituzionale. In quanto sulla rete già prima dell’emergenza Coronavirus si stava riversando una mole infinita di dati personali oppure aziendali, per cui era già diventato prioritario avere un perimetro di sicurezza nazionale, che avrebbe protetto i dati nazionali relativi delle infrastrutture critiche, che sono ad esempio gli Ospedali.

<<Per “infrastruttura critica” si intende un elemento, un sistema o parte di questo ubicato negli Stati membri, che è essenziale per il mantenimento delle funzioni vitali della società, della salute, della sicurezza e del benessere economico e sociale dei cittadini ed il cui danneggiamento o la distruzione ha un impatto significativo in uno Stato membro a causa dell’impossibilità di mantenere tali funzioni>> (dalla Direttiva Europea 114/08 CE)

Purtroppo ci ritroviamo a livello globale immersi in una Pandemia, che ha colto tutti di sorpresa, infatti adattando il Proemio dell’Iliade: <<l'ira funesta “di COVID-19” che infiniti addusse lutti agli Italiani ed ora anche agli altri popoli>>. Di conseguenza le ricadute economiche, che si stanno avendo sono devastanti, l’economia occidentale sta colando a picco, affondata da un essere vivente invisibile, che colpisce a tutti i livelli senza risparmiare nessuno per stato sociale o patrimonio economico.

Nel quadro di tale scenario in video-conferenza stampa l'assessore alla Sanità della Regione Lazio Alessio D'Amato ha detto questo:"C'è stato anche un attacco hacker una settimana fa all’ospedale Spallanzani, ma senza successo. Fortunatamente abbiamo degli ottimi Servizi nazionali a tutela pubblica, che ci hanno ragguagliato su questo". Quindi La Procura di Roma ha avviato un’indagine in relazione all'attacco hacker tentato al sistema informatico dell'ospedale Spallanzani. Il procedimento è coordinato dal procuratore Michele Prestipino. Il reato per cui si sta procedendo è l’accesso abusivo a sistema informatico. A rivelare ufficialmente tale attacco informatico allo Spallanzani è stato un comunicato del Sistema di informazione per la sicurezza della Repubblica, che fa riferimento ad «alcuni attacchi informatici ai danni di strutture italiane di eccellenza attualmente impegnate nel fronteggiare l'emergenza sanitaria in atto relativa al Covid-19». A seguito di tale comunicato la Procura di Roma sta valutando inoltre la vicenda relativa al presunto sabotaggio al San Camillo dove sono stati danneggiati i computer dei laboratori per il test Covid-19.

Mentre tutta Italia ironizza sul presunto attacco al Sito dell’INPS, durante il caricamento delle domande per i sussidi al reddito, il quale attacco in realtà secondo l’analisi dell’avv.Stefano Mele dello Studio Carnelutti è stato semplicemente dovuto ad una leggerezza di tipo informatico relativa al fatto di non svuotare la cache statica del sito dell’INPS ogni qualvolta si collegava un nuovo utente, negli Ospedali Spallanzani e San Camillo si tentava di consumare il vero crimine informatico. Quindi le infrastrutture critiche, che direttamente stavano portando avanti la lotta all’epidemia del Coronavirus, sono state attaccate dai criminali informatici. A questo punto non Caserme o edifici istituzionali blindati, ma gli ospedali sono diventati i veri fortini da espugnare, che hanno il carico preziosissimo di informazioni relative al nemico invisibile COVID-19.

Subito si è messo all’opera il Nucleo Sicurezza Cibernetico, l'organo è presieduto dal Vice Direttore Generale con delega al cyber del Dipartimento delle Informazioni per la Sicurezza (DIS), il chiarissimo prof. Roberto Baldoni, al quale è affidato il compito di gestire eventuali crisi cibernetiche e di curare la preparazione e prevenzione in materia di sicurezza informatica. Comunque la riunione si è tenuta in formato ristretto, alla presenza delle sole componenti dell'intelligence (AISE ed AISI) e della polizia postale (CNAIPIC).

I singoli casi di criminalità informatica in Italia si devono leggere come episodi di un fenomeno di portata mondiale, che l’emergenza Coronavirus cerca di sfruttare, spesso con attacchi “ransmware”, ispirati da finalità di lucro tramite richieste di riscatti in bitcoin e quindi non con l’intento di esfiltrare dati sensibili. Quindi gli esperti del Nucleo hanno valutato che gli episodi rappresentano una ricaduta “fisiologica” della situazione in corso, che sollecita appetiti di varia natura, per lo più di matrice criminale». Il Nucleo ha comunque provveduto ad allertare, attraverso il CNAIPIC, la rete sanitaria nazionale perché innalzasse le difese informatiche su reti ed infrastrutture.

Nei giorni scorsi la rete dei CSIRT (Computer Security Response Teams) europei ha infatti innalzato il livello di allerta per la possibile crescita di azioni di cybercrime, come ad esempio il phishing legato alle comunicazioni sul Coronavirus. La Polizia postale, già prima degli eventi legati al cybercrime verso l’ospedale Spallanzani, ha invitato i cittadini ad alzare la guardia rispetto ad iniziative “malevole”, che giocano psicologicamente sulle preoccupazioni e le paure legate alla pandemia.

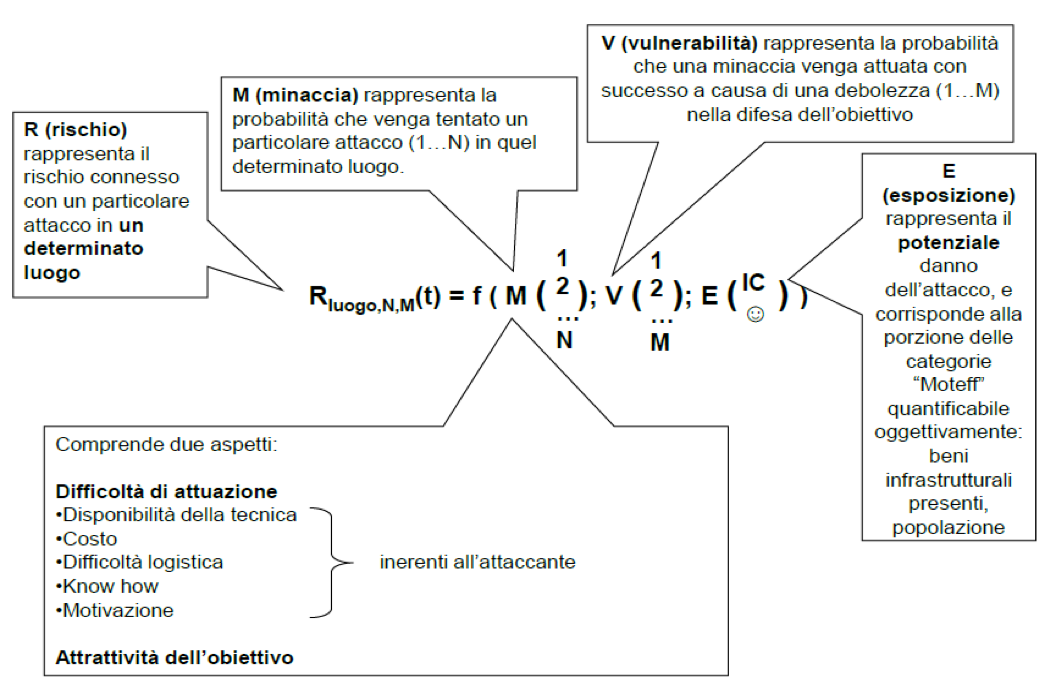

Quindi come si vede dallo schema soprariportato, che mette in relazione il Rischio, la Minaccia e la Vulnerabilità del sito, si devono considerare anche le condizioni al contorno della difficoltà di attuazione e dell’attrattività dell’obiettivo, che determina la potenziale esposizione all’attacco dell’infrastruttura critica, che in questo caso è l’Ospedale Spallanzani, nel quale risiede l’informazione legata alle ricerche sul Coronavirus, che rappresentano l’attrattività dell’obiettivo.

Prendendo spunto da questo attacco hacker, si possono considerare anche altri tipi di attacchi, che vanno a minare ad esempio gli asset strategici industriali, che sono costituiti da brevetti e/o da proprietà intellettuali, per cui l’eventuale furto dei dati informatici potrebbe distruggere l’intero asset aziendale. Inoltre i crimini informatici sono rivolti anche al furto di identità, che in un periodo caotico come quello presente potrebbe essere più facile da portare a termine da parte dei mal intenzionati.

Quindi queste minacce asimmetriche di tipo Cyber sono il nuovo teatro operativo in cui si muove il soldato dell’era digitale, dovendo competere con cartucce rappresentate da stringhe di password con autenticazioni sempre più complesse da eseguire.

Introduciamo ora i concetto di crittografia (e crittoanalisi), che sono stati in grado di modificare il corso della Storia.

Nel corso della seconda guerra mondiale la temibile macchina denominata Enigma spostò l’ago della bilancia a favore dei tedeschi, fino a quando il genio di Alan Turing permise di violare Enigma, assicurando la sconfitta militare tedesca.

Per fare un esempio tangibile di crittografia consideriamo la cifratura a blocco mono uso, “One Time Pad” (OTP), un sistema che prevede l’impiego di una chiave, che sia una sequenza assolutamente casuale, lunga quanto il messaggio da cifrare e che, infine, sia utilizzata come chiave solo una volta.

A prescindere dalle tecniche di cifratura e decifratura che saranno sviluppate in futuro, la crittografia è una scienza matematica affascinante, che ha ormai risvolti sempre più concreti nella vita reale di ciascuno di noi.

Ogni individuo, in numerose sue attività quotidiane, usufruisce oggi dei benefici della crittografia senza nemmeno saperlo, ad esempio con la messaggistica di WhatsApp, della quale si fa un largo uso quotidiano. Molto si parla della cosiddetta crittografia quantistica, che sarebbe un’evoluzione di OTP ancora più sicura in quanto fra le tante cose non ci sarebbe più la necessità, fra i due utenti, di scambiarsi preventivamente la chiave.

Inoltre si parla molto anche dei calcolatori quantistici che, se realizzati, farebbero ‘saltare’ immediatamente la crittografia attualmente esistente, rendendola quindi totalmente insicura. La crittografia è una scienza che merita di essere approfondita per educare ad un approccio alla sicurezza più completo e maturo, che è requisito fondamentale per chiunque, a suo modo, si trovi ad occuparsi di sicurezza delle informazioni.

Chi arriverà per primo in tale corsa crittografica quantistica? Chi vivrà vedrà.

In ambito di sicurezza informatica bisogna però superare anche una barriera culturale ancora esistente in molti di noi: l’implementazione di ‘sicurezza’ comporta, per i produttori di hardware e software, dei costi aggiuntivi che normalmente non vengono visti con entusiasmo, anche perché apparentemente non vengono richiesti nemmeno dai clienti stessi dei prodotti. Anche all’interno di grandi organizzazioni, private o pubbliche, si tende a interpretare i costi della sicurezza come un qualcosa di inutile. Questo modo di vedere le cose si traduce in prodotti e procedure che sono carenti dal punto di vista della sicurezza.

Per cui nell’immediato futuro si dovrà allargare il tavolo del ragionamento sulla costruzione delle modalità con cui affrontare gli effetti dell’innovazione tecnologica, che è un valore aggiunto sempre e comunque. In particolar modo, all’alba dell’era del 5G, si devono considerare le ricadute, che l’avanzamento tecnologico avrà nella gestione delle reti e delle infrastrutture critiche in termini di Cyber Security. Con la creazione del perimetro cibernetico (13 novembre 2019) è stato fatto il primo importante passo avanti, ora dobbiamo accelerare la costruzione e il rafforzamento dei singoli poli che si occuperanno di certificazione, monitoraggio e difesa per tutte le infrastrutture critiche dalla scuola alla sanità (come l’Ospedale Spallanzani), passando per i vari building istituzionali di gestione dei dati informatici sensibili.

Nell’attuale periodo di emergenza Covid-19, in quanto tutte le nostre comunicazioni istituzionali, imprenditoriali, scolastiche e via dicendo passano attraverso piattaforme di comunicazione ,ad esempio per la versione per Windows del client Zoom, che è una delle piattaforme di chat e meeting di gruppo più utilizzate in questi giorni di Smart Working “forzato” a causa dell’emergenza Covid-19, si potrebbero riscontrare delle vulnerabilità nel modulo di chat, che consentirebbero ad un attaccante remoto di ottenere le credenziali di accesso a Windows dei partecipanti alla videoconferenza.

Concludendo si dovrà a tappe forzate garantire a tutti i livelli e su scala nazionale una Sicurezza Cibernetica, che permetta al paese Italia di andare avanti socialmente ed economicamente anche durante una Pandemia come il Covid-19, rispettando i diritti inviolabili della Costituzione Italiana, di cui l’incipit recita così:

PRINCIPI FONDAMENTALI:

Art. 1. L’Italia è una Repubblica democratica, fondata sul lavoro. La sovranità appartiene al popolo, che la esercita nelle forme e nei limiti della Costituzione.

Art. 2. La Repubblica riconosce e garantisce i diritti inviolabili dell’uomo, sia come singolo, sia nelle formazioni sociali ove si svolge la sua personalità, e richiede l’adempimento dei doveri inderogabili di solidarietà politica, economica e sociale.

Tali articoli devono essere rispettati tramite le norme di sicurezza informatica, anche nel virtuale, che è il mondo delle comunicazioni digitali.